Hostwinds Учебники

Результаты поиска для:

Содержание

Как установить и включить, давайте зашифруем в WHM/CPanel

Теги: SSL

Что давайте шифровать?

Давайте шифрованием является авторитет сертификата (CA), который предоставляет бесплатный сертификат Secure Socket Payer (SSL), чтобы включить подтвержденные HTTPS на вашем сайте.Они предоставит вам сертификат SSL, если вы можете доказать владение доменом через протокол ACME.Программное обеспечение работает на вашем веб-хосте и проверяет домен подключен к серверу.Сами сертификаты могут быть получены путем зашифрованного клиента Certbot или настроен через WHM на странице конфигурации AUTOSSL.

Давайте шифрование доступно только на наших VPS и выделенных серверах.Наш общий, бизнес и реселлер, принимающий выгоду из автоматизированного инструмента AUTOSSL CPANEL, который обеспечивает тот же тип SSL с разницей, выданный CPanel Powered by Sectigo® вместо того, чтобы шифровать.

Как я могу включить, давайте шифровать в WHM?

Включение давайте шифрование в WHM на самом деле является легким и беспроблемным процессом.После входа в WHM в качестве пользовательского пользователя root на вашем сервере нажмите значок SSL / TLS на главной странице WHM, затем нажмите Управление Autossl.На этой странице вы можете выбрать провайдер, и он должен отображать поставщик CPanel по умолчанию и давайте шифровать.Выбор. Давайте шифрование потребуется, чтобы вы согласны с Условиями использования, и это можно сделать на странице управления AUTOSSL в WHM.Пожалуйста, смотрите следующие скриншоты для прохождения.

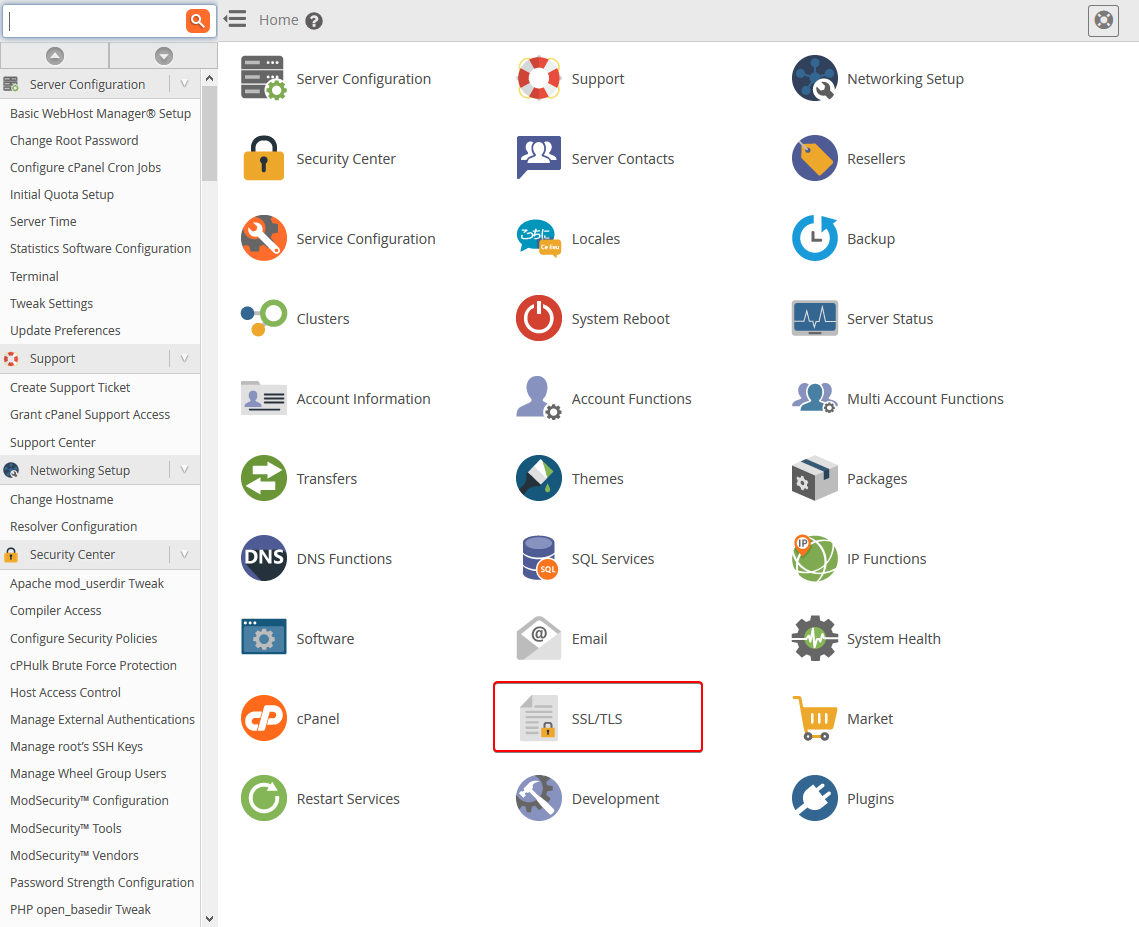

Первый шаг: Перейдите на домашнюю страницу WHM, нажмите значок SSL / TLS.

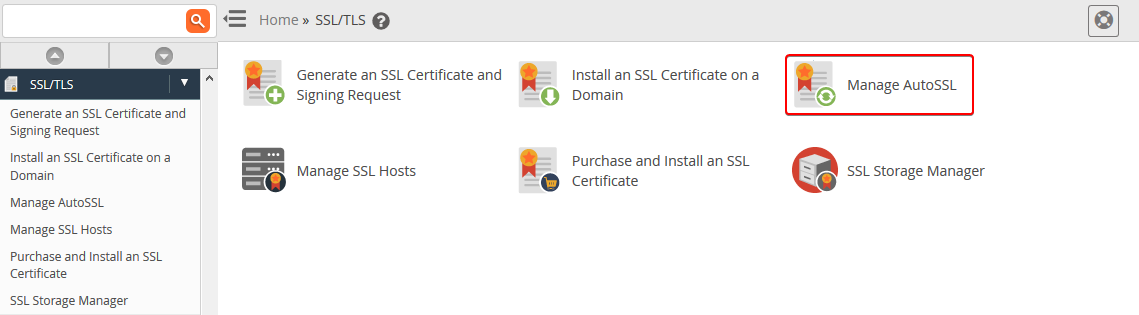

Шаг второй: Выберите Manage AutoSSL

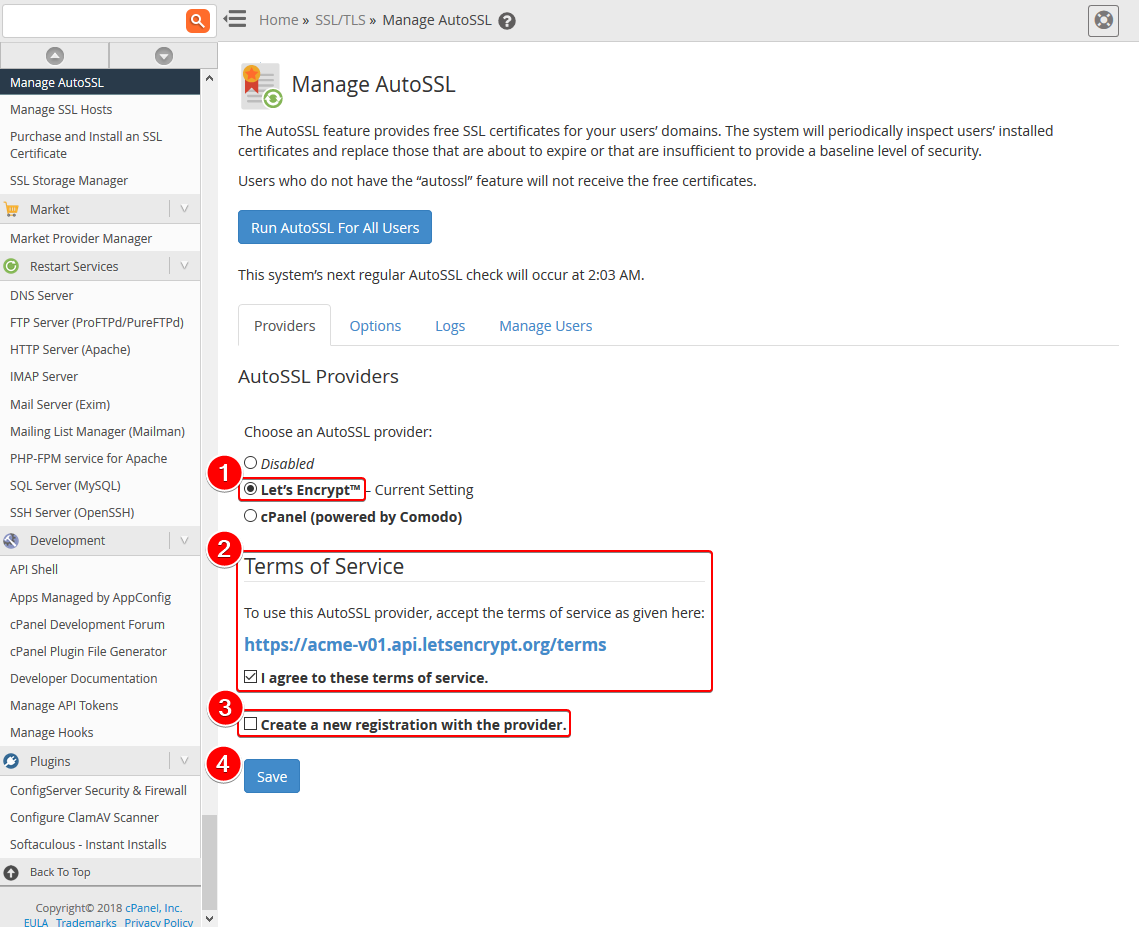

Шаг третий:

- Выберите Давайте шифруйте из списка поставщиков Autossl.

- Нажмите «Я согласен с этими Условиями обслуживания».кнопка после прочтения условий для шифрования.

- Убедитесь, что коробка рядом с «Создать новую регистрацию с провайдером».невыписан.

- Щелкните синий Сохранить Кнопка.

Если вы не видите, давайте, давайте шифрование как провайдер на этом экране вам нужно будет установить модуль, который позволяет этому.WHM имеет встроенный сценарий для этого.Вам нужно будет войти в сервер через SSH в качестве пользователя root и запустить следующую команду:

/scripts/install_lets_encrypt_autossl_provider

Давайте шифрование накладывает значительные пределы скорости, а некоторые функции, доступные с провайдером CPANEL AUTOSSL, не доступны с помощью шифрования.Если вам требуется некоторые из функций PPANEL поставщика PPANEL, или вы превышаете оценку Limited by Enterfrypt, вы можете переключиться обратно в провайдер CPANEL AUTOSSL.

Что насчет изнутри cPanel?

Хотя поставщик сертификатов AutoSSL можно изменить только из WHM, из cPanel вы можете запустить функцию AutoSSL вручную, чтобы ускорить процесс получения сертификата SSL. У нас есть руководство, которое может помочь в этом Вот.

Как использовать давайте шифрование на командной строке Linux

На шифровании давайте предоставляет программное обеспечение Certbot не только автоматизировать запрос на сертификаты, но и для автоматического интеграции сертификатов автоматически с помощью общих веб-сервисов, таких как Nginx и Apache.Мы рассмотрим установку и получим первый сертификат для CentOS и Ubuntu, используя плагин Apache, чтобы не только запросить сертификат, но и автоматически устанавливает сертификат.

Установка на CentOS 7

Чтобы использовать давайте шифрование сертификатов с Apache On Centos 7, вам нужно сначала установить пару вещей.Это руководство предполагает, что у вас уже есть, по крайней мере, Apache, настроен как веб-сервис.После готовности войти в сервер через SSH и запустите следующие команды в качестве root.

yum install epel-release

yum install python2-certbot-apache

Эти команды будут установлены EPEL (расширенные пакеты для Enterprise Linux) выпуска, который содержит свои стабильные пакеты, а затем установите клиент CERTBOT с установленным плагином Apache. Поскольку пакеты теперь установлены, мы можем продолжить, настроив свой первый SSL.

Если вы используете Nginx в качестве веб-сервера, вместо этого вы можете выполнить следующие команды от имени пользователя root:

yum install epel-release

yum install python2-certbot-nginx

Установка в Ubuntu (18.04)

Первый шаг: Добавьте репозиторий Certbot PPA в список репо, используя следующие команды:

sudo apt-get update sudo apt-get install software-properties-common sudo add-apt-repository universe sudo add-apt-repository ppa:certbot/certbot sudo apt-get update

Шаг второй: После того, как эти команды были запущены, и они успешно выполняют, вы захотите установить программное обеспечение CERTBOT для получения сертификата SSL. Это можно сделать, используя следующие команды:

sudo apt-get install certbot python-certbot-apache

Или, если вы используете Nginx для вашего веб-сервера, вы можете использовать следующую команду,

sudo apt-get install certbot python-certbot-nginx

Запуск Certbot на сервере

Во время регистрации в сервере в качестве root вы захотите запустить команду Certbot --apache, если вы используете Apache для веб-сервера.В противном случае вы хотели бы использовать CERTBOT --NGINX, если вы используете NGINX для веб-сервера.

См. Ниже пошаговое руководство по первому запуску клиента certbot.

Первый шаг: Здесь вы захотите ввести действительный адрес электронной почты, который вы можете получать уведомления о сертификатах, просмотреть и согласиться с этими условиями обслуживания, и решить, если вы хотите предоставить вашу электронную почту в фонд электронной границы (EFF) Кто управляет авторитетом.

certbot --apache

Saving debug log to /var/log/letsencrypt/letsencrypt.log

Plugins selected: Authenticator apache, Installer apache

Enter email address (used for urgent renewal and security notices) (Enter 'c' to

cancel): email@addre.ss

Starting new HTTPS connection (1): acme-v02.api.letsencrypt.org

Please read the Terms of Service at

https://letsencrypt.org/documents/LE-SA-v1.2-November-15-2017.pdf. You must

agree to register with the ACME server at

https://acme-v02.api.letsencrypt.org/directory

(A)gree/(C)ancel: A

Would you be willing to share your email address with the Electronic Frontier Foundation, a founding partner of the Let's Encrypt project and the non-profit organization that develops Certbot? We want to send you an email about our work encrypting the web, EFF news, campaigns, and ways to support digital freedom.

(Y)es/(N)o:

Шаг второй: После этого клиент предложит вам список доменов, подключенных к серверу, путем поиска в файлах конфигурации Apache, и он будет включать имя хоста сервера в этот список. Введите номер, соответствующий вашему сайту, и нажмите Enter.

Which names would you like to activate HTTPS for?

1: hostname.hostwindsdns.com

Select the appropriate numbers separated by commas and/or spaces, or leave input

blank to select all options shown (Enter 'c' to cancel): 1

Obtaining a new certificate

Performing the following challenges:

http-01 challenge for hostname.hostwindsdns.com

Waiting for verification...

Cleaning up challenges

Шаг третий: Как только это сделано, он предложит вам спросить, хотите ли вы перенаправить все запросы HTTPS.Мы настоятельно рекомендуем это, так как это означает, что трафик, идущий между сервером, и посещение компьютера зашифрован и не может быть подслушен.После того, как вы сделаете этот выбор, он будет обновлять соответствующие файлы и установить SSL, и вы закончите!

Please choose whether or not to redirect HTTP traffic to HTTPS, removing HTTP access.

1: No redirect - Make no further changes to the webserver configuration.

2: Redirect - Make all requests redirect to secure HTTPS access. Choose this for

new sites or if you're confident your site works on HTTPS. You can undo this

change by editing your web server's configuration.

Select the appropriate number [1-2] then [enter] (press 'c' to cancel): 2

Redirecting vhost in /etc/httpd/conf.d/hwdefault.conf to ssl vhost in /etc/httpd/conf.d/hwdefault_ssl.conf

Congratulations! You have successfully enabled

https://hostname.hostwindsdns.com

You should test your configuration at:

https://www.ssllabs.com/ssltest/analyze.html?d=hostname.hostwindsdns.com

IMPORTANT NOTES:

Congratulations! Your certificate and chain have been saved at:

/etc/letsencrypt/live/hostname.hostwindsdns.com/fullchain.pem

Your key file has been saved at:

/etc/letsencrypt/live/hostname.hostwindsdns.com/privkey.pem

Your cert will expire on 2018-12-23. To obtain a new or tweaked version of this certificate in the future, run certbot again with the "certainly" option. To non-interactively renew *all* of your certificates, run "certbot renew."

If you like Certbot, please consider supporting our work by:

Donating to ISRG / Let's Encrypt: https://letsencrypt.org/donate

Donating to EFF: https://eff.org/donate-le

Как давайте зашифруемся отличным, чем другие власти сертификатов?

Давайте шифрование - это новый орган сертификата, а некоммерческая, начатая лидерами отрасли.Как новый игрок в пространстве, давайте зашифруемся с ним некоторые ранние ограничения.Сертификаты будут иметь только базовое шифрование - домен, подтвержденный (DV) SSL, только подтверждает владение доменом, сопоставив электронную почту в реестре WHOIS.Они не связаны с дальнейшим вендом.В отличие от расширенной проверки (EV), бесплатный сертификат не предоставит зеленой адресной строке, которая необходима для соответствия PCI и поддержки платежных транзакций по кредитным картам на вашем сайте.

Написано Hostwinds Team / Декабрь 13, 2016